#170: Short Takes: A segurança do Pix e dos PSTIs, e como os ataques hackers resultaram em novas regulamentações

W FINTECHS NEWSLETTTER #170

👀 English Version 👉 here

👉A W Fintechs é uma newsletter focada em inovação financeira. Toda segunda-feira, às 8:21 a.m. (horário de Brasília), você receberá uma análise profunda no seu e-mail.

Esta edição é trazida por

Com mais de 40 anos de experiência, a Futurex é uma líder global em soluções de criptografia e proteção de dados, especializada no desenvolvimento de Módulos de Segurança de Hardware (HSMs) e plataformas de gestão criptográfica que oferecem alto nível de controle, segurança e conformidade regulatória.

Suas soluções protegem informações críticas e transações digitais, e a empresa se destaca por tratar a criptografia como um habilitador estratégico de negócios, antecipando tendências tecnológicas e apoiando organizações na construção de ambientes digitais seguros, resilientes e preparados para o futuro.

Bem vindo a edição Short Takes e, como o nome sugere, diferente dos deep dives, em edições como essa vou explorar diversos assuntos que, posteriormente, podem se tornar uma edição deep dive.

Short Takes é focado para empreendedores, investidores e operadores que querem insights rápidos.

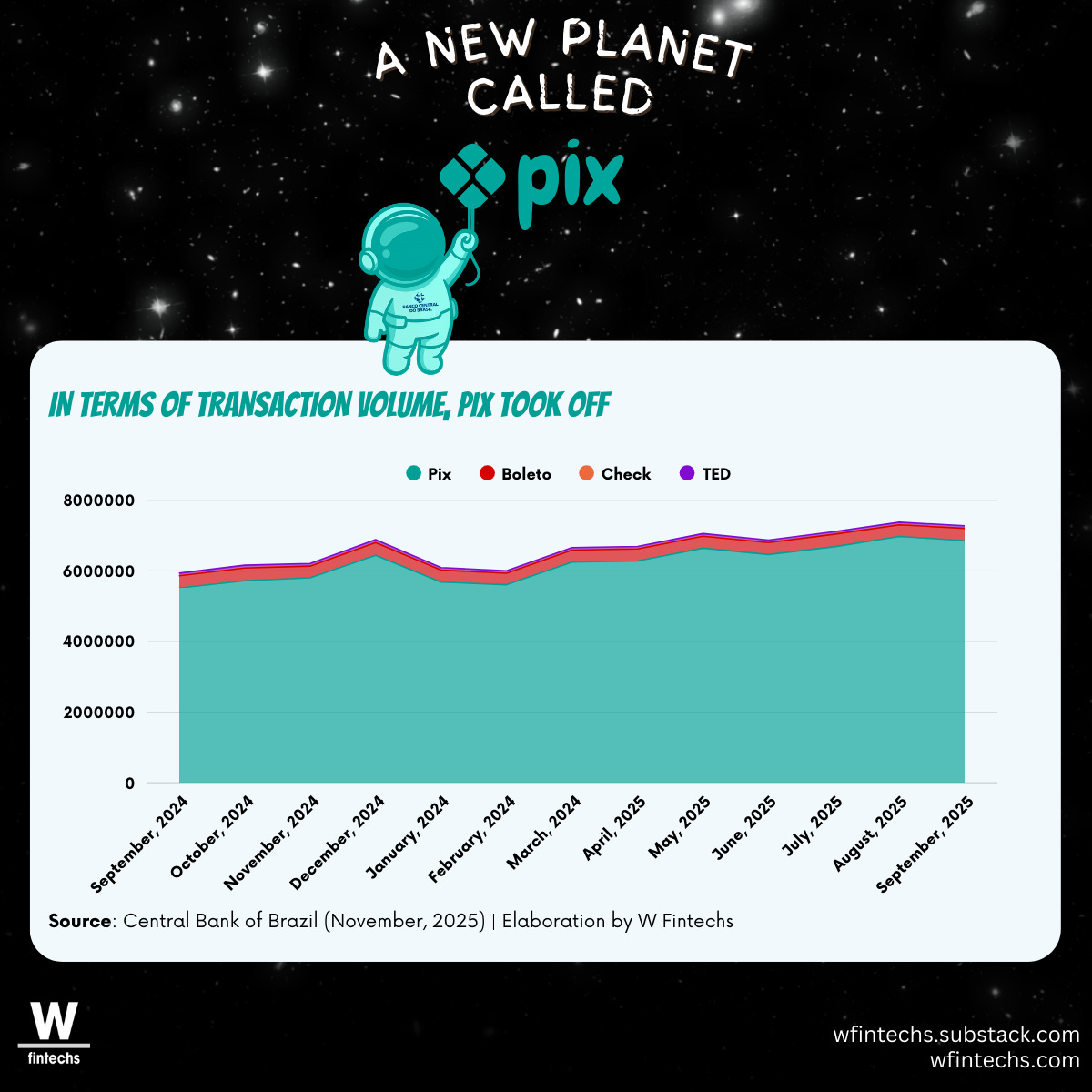

Em dezembro, a W Fintechs lançou um report sobre os 5 anos do Pix (link para versão em PT-BR, aqui). Em apenas cinco anos, o sistema alcançou mais de 160 milhões de usuários, conectou 800+ instituições, processou 200 bilhões de transações e movimentou mais de R$ 80 trilhões. Esses números, por si só, já dizem muito, mas ganham ainda mais sentido quando observados no tempo.

Ao olhar a série recente de volumes transacionais, entre setembro de 2024 e setembro de 2025, fica claro que o Pix não apenas superou os instrumentos tradicionais, como passou a ocupar de forma estável o centro da infraestrutura de pagamentos.

Essa escala ajuda a explicar por que o Pix passou a ocupar também o centro do debate sobre riscos e segurança. Casos recentes amplamente noticiados no Brasil, como o ataque à C&M Software, que resultou em desvios estimados em centenas de milhões de reais, além de incidentes envolvendo prestadores de serviços de menor porte com perdas na casa de dezenas de milhões, ganhou ainda mais relevância tanto no noticiário, quanto para o regulador.

Os ataques, atribuídos ao Pix, foram rapidamente enquadrados no debate público como falhas do sistema de pagamentos instantâneos em si, quando, na prática, eles revelam algo bem diferente. O núcleo do Pix, operado pelo Banco Central por meio do SPI (Sistema de Pagamentos Instantâneos), permaneceu íntegro e disponível ao longo de todos os episódios. O que foi explorado, no entanto, não foi o coração do sistema de pagamento, mas o seu entorno operacional, composto por intermediários, prestadores de tecnologia e cadeias de acesso que se tornaram, ao longo do tempo, essenciais para a escala do modelo.

Existe uma diferença fundamental entre atacar um sistema centralizado, desenhado com controles rigorosos de governança, e explorar os intermediários que orbitam esse sistema. No primeiro caso, o hacker precisa romper diferentes camadas de segurança, criptografia e monitoramento. No segundo, basta encontrar um elo com maturidade inferior, onde processos, pessoas e controles não evoluíram no mesmo ritmo da tecnologia. Foi o que aconteceu nos casos noticiados.

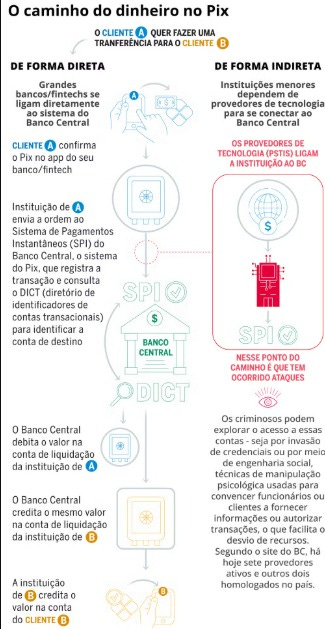

As prestadoras de serviços de tecnologia (PSTIs) assumiram um papel estrutural relevante no ecossistema do Pix, principalmente para instituições menores poderem acessar o sistema. Ao conectar dezenas de instituições menores ao Sistema de Pagamentos Brasileiro, elas se tornaram verdadeiros hubs de acesso à liquidação instantânea possibilitada pelo Pix. Essa centralidade operacional trouxe eficiência, reduziu barreiras de entrada e acelerou a inclusão financeira, mas também criou novos pontos de possibilidade de falha.

Um elemento comum a quase todos os episódios foi o uso de credenciais válidas. Não houve quebra de criptografia, invasão direta ao SPI ou exploração de falhas no protocolo do Pix. Os hackers, na verdade, entraram pela porta da frente, utilizando chaves legítimas obtidas por engenharia social, abuso de confiança ou falhas de governança interna. O sistema, ao receber ordens corretamente assinadas, fez exatamente o que foi projetado para fazer. Foi justamente a partir desse ponto que o regulador passou a ampliar o olhar para os PSTIs, reconhecendo que o problema não estava no funcionamento do Pix em si, mas nas condições de acesso à sua arquitetura, na governança dos ambientes intermediários e nos requisitos exigidos para operar essa infraestrutura.

A arquitetura do Pix

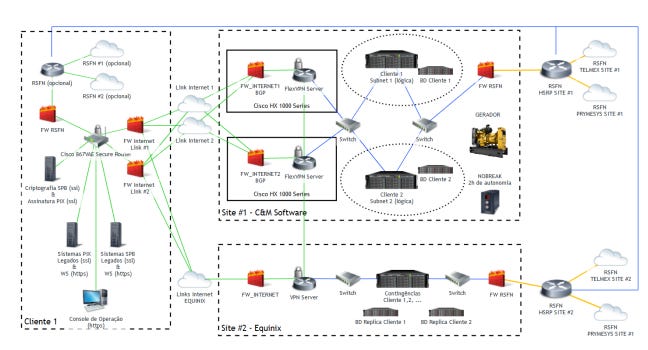

A arquitetura do Pix foi pensada para ser simples e instantânea na liquidação desde o d0, e principalmente permitir o acesso de diferentes instituições. O desenho do SPI pressupõe um ambiente de confiança institucional elevada, no qual participantes autorizados interagem diretamente com o Banco Central.

A partir desse desenho, a forma como uma instituição acessa o Pix passa a moldar as diferenças reais de responsabilidade, controle e risco ao longo do sistema. Instituições com acesso direto ao SPI operavam sob um regime mais rigoroso de controles, governança e responsabilidade operacional, enquanto os participantes indiretos dependem de prestadoras de serviços de tecnologia para intermediar sua relação com o Banco Central.

Documentos da C&M Software de 2020, por exemplo, mostram que esse acesso intermediado foi estruturado a partir de uma lógica de isolamento e confiança operacional, na qual cada instituição cliente operava em túneis segregados, com certificados próprios e controles dedicados, enquanto o PSTI, neste caso a C&M, assumia o papel de hub de mensageria e conectividade com a RSFN (a rede do sistema financeiro) e, posteriormente, com o SPI. O arranjo buscava manter o núcleo protegido e, ao mesmo tempo, abrir espaço para a expansão do sistema, sem empurrar para cada participante o custo integral de operar diretamente com o Banco Central.

A camada intermediária sempre fez parte da arquitetura do Pix para viabilizar escala, reduzir barreiras de entrada e permitir que instituições menores acessassem o sistema sem operar diretamente no SPI. Esse arranjo foi decisivo para a rápida expansão do Pix e para a diversidade de participantes que ele alcançou. O que mudou depois dos episódios recentes foi o peso que ela passou a carregar à medida que o número de instituições conectadas cresceu e novos modelos operacionais, como o BaaS, se consolidaram.

Nos casos de ataques aos diferentes PSTIs, o vetor explorado foi exatamente esse elo intermediário: uma PSTI que concentrava o acesso de múltiplas instituições, onde credenciais válidas e privilégios administrativos foram utilizados de forma indevida para acionar assinaturas que, do ponto de vista do SPI, eram legítimas. O sistema respondeu como sempre respondeu, executando ordens corretamente assinadas.

As contas reserva são onde essa dinâmica se materializa de forma mais concreta. Como o Pix liquida em tempo real, qualquer ordem validamente assinada produz efeitos imediatos e irreversíveis. Durante os ataques, os valores foram debitados diretamente dessas contas, mantidas no Banco Central, o que significa que o Banco Central executou transações corretas do ponto de vista técnico, mesmo quando depois se constatou o uso indevido de credenciais.

As respostas do regulador e os novos limites do Pix

Foi a partir dessa reorganização do risco, e não de uma falha técnica do Pix, que a resposta regulatória ganhou mais tração. O Banco Central reagiu impondo limites transacionais, antecipando exigências de licenciamento e reforçando obrigações de segurança. Eram medidas necessárias diante da gravidade e do impacto financeiro dos episódios, mas que também expõem um traço recorrente da regulação financeira: ela costuma avançar com mais rapidez quando o risco deixa de ser uma hipótese distante e passa a se materializar em perdas concretas.

Ao longo de 2025, essa resposta começou a se traduzir em normas que refletem uma leitura mais ampla do funcionamento real do Pix. Sem eliminar a distinção formal entre participantes diretos e indiretos, o regulador passou a aproximar as exigências aplicáveis à operação indireta, sobretudo nos casos em que o acesso ao sistema depende de intermediários tecnológicos. Limites mais restritivos para acessos via PSTIs, maior rigor na segregação de credenciais, restrições ao compartilhamento de chaves privadas e exigências adicionais de validação de mensagens indicam uma mudança importante. A dependência de terceiros deixou de ser vista apenas como conveniência operacional e passou a ser tratada como parte da superfície de risco do arranjo.

Nesse contexto, as prestadoras de serviços de tecnologia passaram a ocupar um lugar mais claro na equação regulatória. Elas sempre fizeram parte do funcionamento do ecossistema, viabilizando acesso, conectividade e operação para uma parcela relevante dos participantes. O que muda agora não é a sua função em si, mas o reconhecimento de que esse papel carrega responsabilidades compatíveis com a posição que ocupam na arquitetura real do sistema. Em um arranjo baseado em cadeias de acesso, credenciais e privilégios, o nível de governança exigido precisa acompanhar o grau de centralidade operacional que esses agentes passaram a exercer.

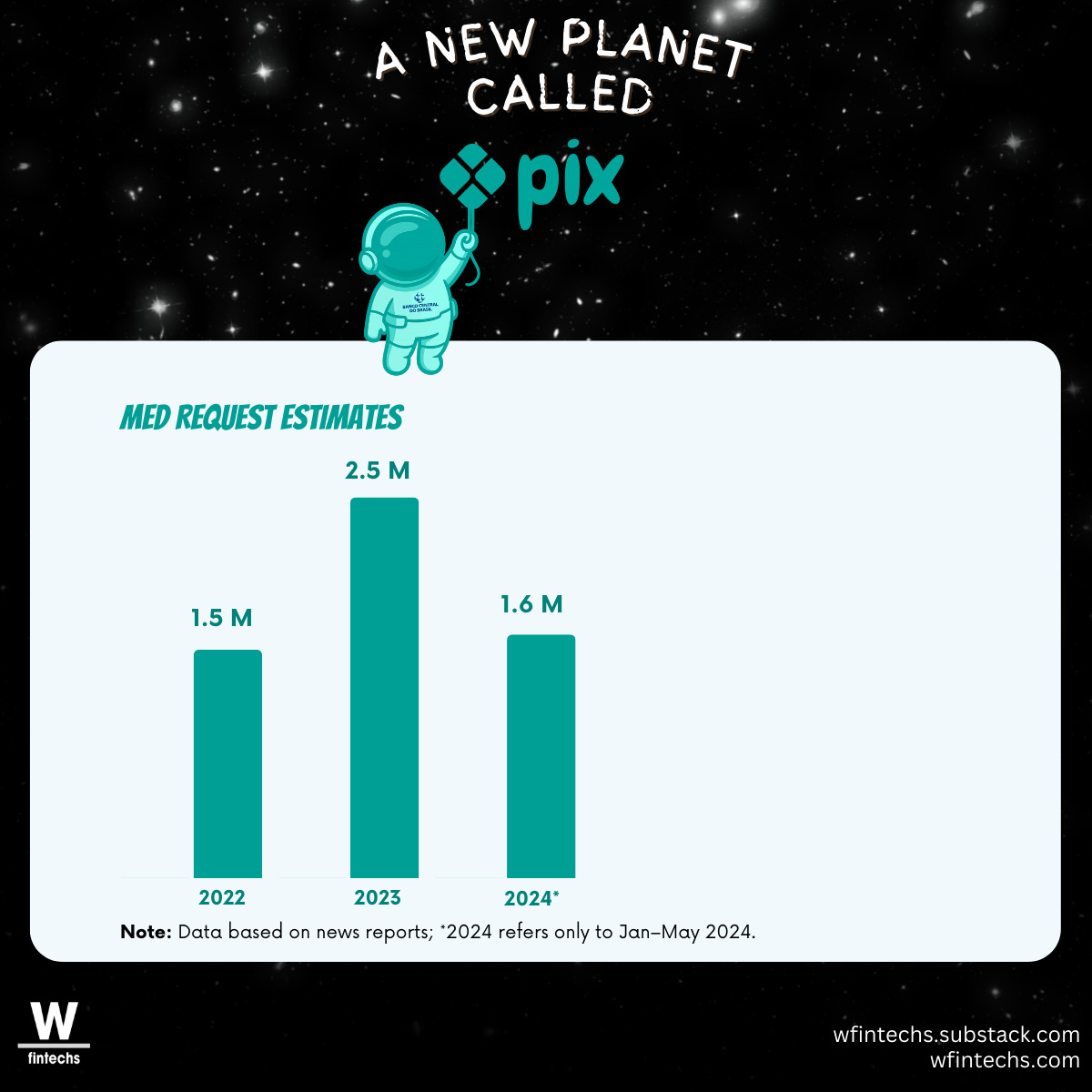

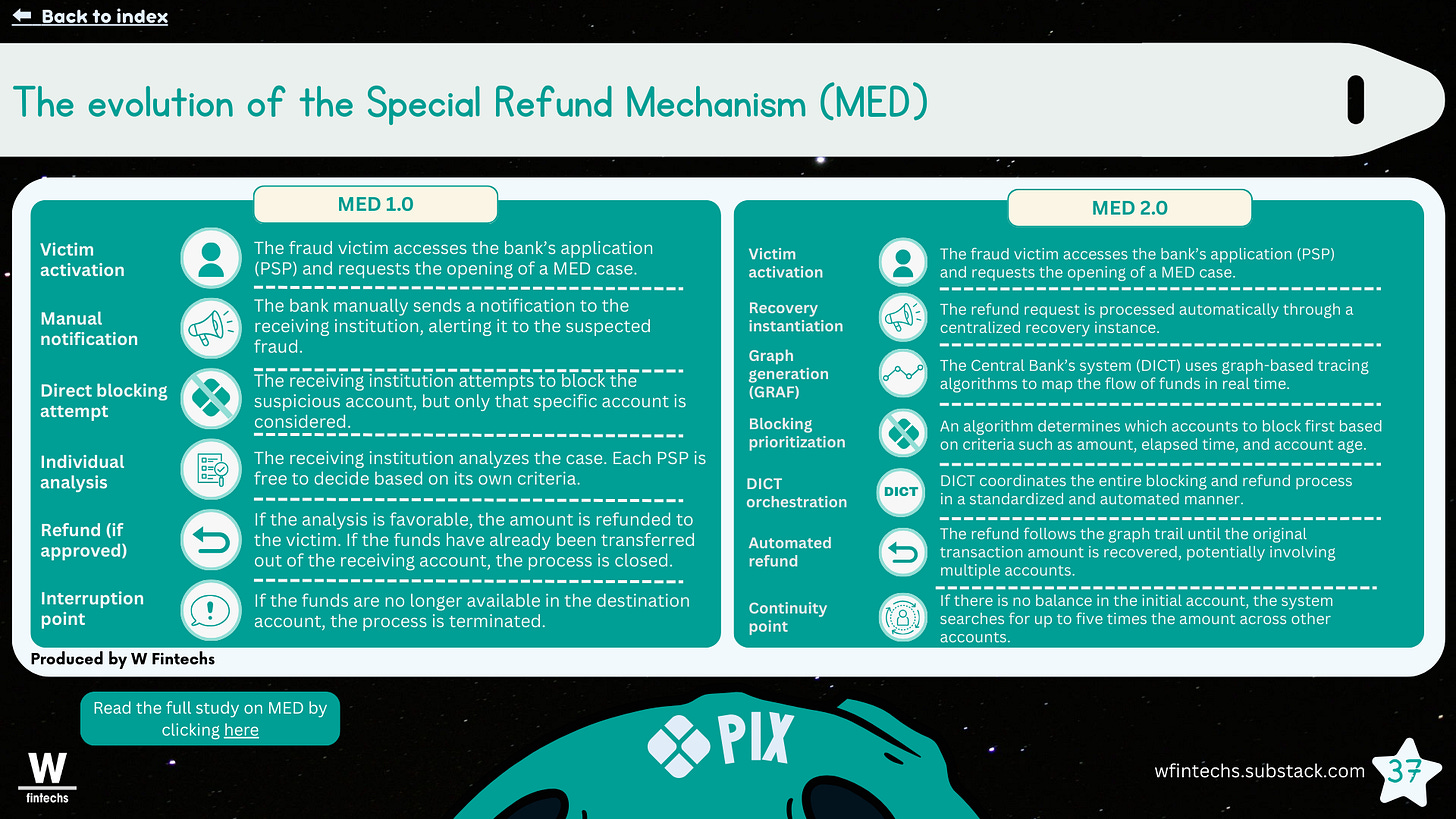

O fortalecimento do Mecanismo Especial de Devolução se insere nesse mesmo movimento e ajuda a dimensionar a escala do problema. Dados reunidos no estudo do Pix da W Fintechs mostram que o volume de pedidos via MED já não pode ser tratado como exceção operacional: foram cerca de 1,5 milhão em 2022, 2,5 milhões em 2023 e mais de 1,6 milhão apenas nos primeiros meses de 2024.

Ao mesmo tempo, esses números ajudam a entender o caminho que o Banco Central passou a seguir. O MED (Mecanismo Especial de Devolução) surge como uma tentativa de reduzir a fragmentação que existia até então, quando cada instituição decidia isoladamente como conduzir o ressarcimento de valores em casos de fraude. O movimento aponta para mais coordenação em um sistema instantâneo, com rastreamento de fluxos, bloqueios mais rápidos e esforços estruturados para recuperar recursos antes que eles se dispersem, um tema abordado na edição #152.

Nesse contexto, a discussão sobre segurança deixa de ser apenas regulatória e passa a exigir também tecnologias de criptografias dedicadas. Empresas como a Futurex, por exemplo, atuam exatamente nesse nível. Seus HSM físicos e em nuvem, integrados ao CryptoHub para gestão centralizada de chaves, permitem que bancos e provedores de serviços de tecnologia mantenham chaves e dados críticos isolados em hardware certificado, com aderência a padrões como PCI DSS e PCI PIN v3. Em vez de tratar segurança como camada adicional, a proposta é exatamente estruturar a custódia criptográfica como núcleo da operação, reduzindo exposição a chaves em texto claro e organizando a administração de credenciais de forma auditável e centralizada.

Ainda assim, por mais sofisticado que seja, o MED continua atuando depois que a liquidação já ocorreu. Nos episódios citados acima, o impacto não esteve no nível do usuário final, mas nas contas reserva mantidas pelas instituições junto ao Banco Central, que são usadas exclusivamente para a liquidação entre participantes do Pix. Quando ordens validamente assinadas alcançam esse nível, o débito acontece de forma imediata e definitiva. Em um sistema pensado para operar em tempo real, o intervalo entre a execução da ordem e a dispersão dos recursos é curto demais para que qualquer resposta posterior seja plenamente eficaz. O que esses episódios deixam claro é que o centro da discussão está antes da liquidação, no ambiente onde ordens são emitidas, onde chaves e credenciais são guardadas, utilizadas e supervisionadas. É nesse terreno que a regulação passa a cumprir um papel menos reativo e mais estrutural, não como obstáculo à inovação, mas como uma condição para que a confiança sistêmica, em todas as partes envolvidas, consiga acompanhar a escala que o Pix já alcançou.

Saúde e paz,

Walter Pereira

Se você conhece alguém que gostaria de receber esta newsletter ou que seja fascinado pelas possibilidades da inovação financeira, eu agradeceria imensamente se você encaminhasse este e-mail para essa pessoa!

Disclaimer: As opiniões expressas aqui são de total responsabilidade do autor, Walter Pereira, e não refletem necessariamente as opiniões dos patrocinadores, parceiros ou clientes da W Fintechs.